请注意,本文编写于 1566 天前,最后修改于 1565 天前,其中某些信息可能已经过时。

本文转自原文链接

今天重新搭建了博客,想起来typecho有个可以找到后台的bug(漏洞?),就随手转载过来,让更多使用typecho的小伙伴看到,或者让大家找typecho后台多一些了解。

typecho在修改后台后,通过访问以下几个路径,还是可以跳转到修改后的后台地址:

- /index.php/action/login

- /action/login

- /action/upgrade

- /action/comments-edit

- /action/contents-page-edit

- /action/contents-post-edit

- /action/contents-attachment-edit

- /action/metas-category-edit

- /action/metas-tag-edit

- /action/options-discussion

- /action/options-general

- /action/options-permalink

- /action/options-reading

- /action/plugins-edit

- /action/themes-edit

- /action/users-edit

- /action/users-profile

通过修改配置文件config.inc.php的后台目录:

/** 后台路径(相对路径) */

define('__TYPECHO_ADMIN_DIR__','/admin/');将admin修改为其他目录,然后通过FTP将admin目录做相应的名称修改,这就完事。

如果以为这真的完事那就真的是太相信Typecho了。刚才在某群里说到wp为何不修改后台地址进行提升安全系数,有人说没多大用处。我在想,这没理由啊,我自己修改后台路径这么多年,都没见什么破解,原来是我图样图森破。通过浏览器在后台登录界面那里打开个F12,可以看到首先是提交到一个action/login,然后302重定向到正确的登录界面。

而这个地址是暴露在大众面前的,完整地址是:http://domain.com/index.php/action/login ,刚才我拿这个地址去试了几个Typecho博客,发现都修改了后台路径,但用这个会跳转到正确的登录界面,相当于你的修改是无效的,无效的!

我再也不淡定了,立马使用google搜索下修改方法,终于找到一篇N年前的文章,作者写到0.9之后的版本不需要修改,本想留言交流一下,发现评论不了,故作罢。但是不修改的话这个漏洞一直会存在,我现在使用的版本是1.0,依旧可以通过通用地址进入后台登录界面,进而进行密码猜测。

参考该作者的文章,进行修改2个文件:

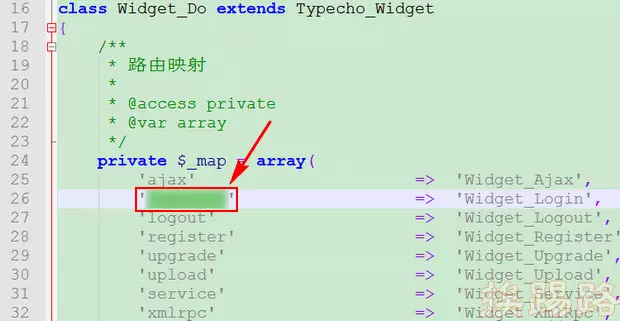

typecho\var\Widget\Do.php (line26)

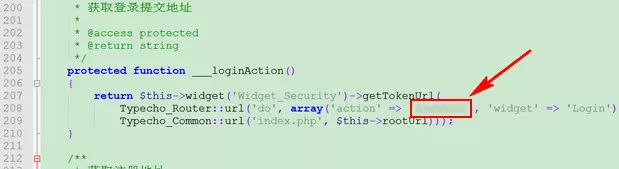

typecho\var\Widget\Options.php (line208)

将以上2个地方修改为一样的参数,然后再去试一试 index.php/action/login ,发现上述问题已经不存在了。